Jednym z podstawowych narzędzi zabezpieczających infrastrukturę IT jest firewall, czyli zapora sieciowa. Ale jaką zaporę wybrać – sprzętową czy programową? Które rozwiązanie lepiej sprawdzi się w małej firmie? W tym artykule dokładnie omawiamy różnice między tymi dwoma podejściami i podpowiadamy, na co zwrócić uwagę przy wyborze.

Pixabay

Czym jest firewall i dlaczego go potrzebujesz?

Firewall dla firmy to narzędzie, które zgodnie z ustalonymi regułami bezpieczeństwa monitoruje i filtruje ruch sieciowy – zarówno przychodzący, jak i wychodzący. Chroni przed atakami z zewnątrz, nieautoryzowanym dostępem, złośliwym oprogramowaniem i próbami wykradnięcia danych. W zależności od skali działalności, rodzaju infrastruktury i poziomu ryzyka, możesz zdecydować się na firewall programowy (software’owy) lub firewall sprzętowy (hardware’owy). Oba rozwiązania mają swoje plusy i minusy. Mówiąc w skrócie – firewall programowy chroni pojedyncze urządzenie, firewall sprzętowy zabezpiecza całą sieć firmową. Wybór zależy od liczby stanowisk, rodzaju przetwarzanych danych oraz poziomu oczekiwanej ochrony. Przyjrzyjmy się temu bliżej.

Czym różni się firewall sprzętowy od programowego?

Choć zarówno firewall programowy, jak i sprzętowy pełnią tę samą funkcję – chronią sieć i urządzenia przed nieautoryzowanym dostępem – różnią się zakresem działania, sposobem instalacji, skutecznością oraz kosztami wdrożenia.

Firewall programowy działa w obrębie jednego komputera lub serwera i opiera się na oprogramowaniu zainstalowanym bezpośrednio w systemie operacyjnym. Jego zadaniem jest monitorowanie i filtrowanie połączeń na poziomie lokalnym. To rozwiązanie tanie, proste w konfiguracji i dostępne od ręki, dlatego sprawdza się w małych środowiskach pracy lub u jednoosobowych przedsiębiorców. Niestety, programowy firewall nie chroni innych urządzeń w sieci, a jego funkcjonalność ogranicza się zazwyczaj do podstawowych reguł zapory.

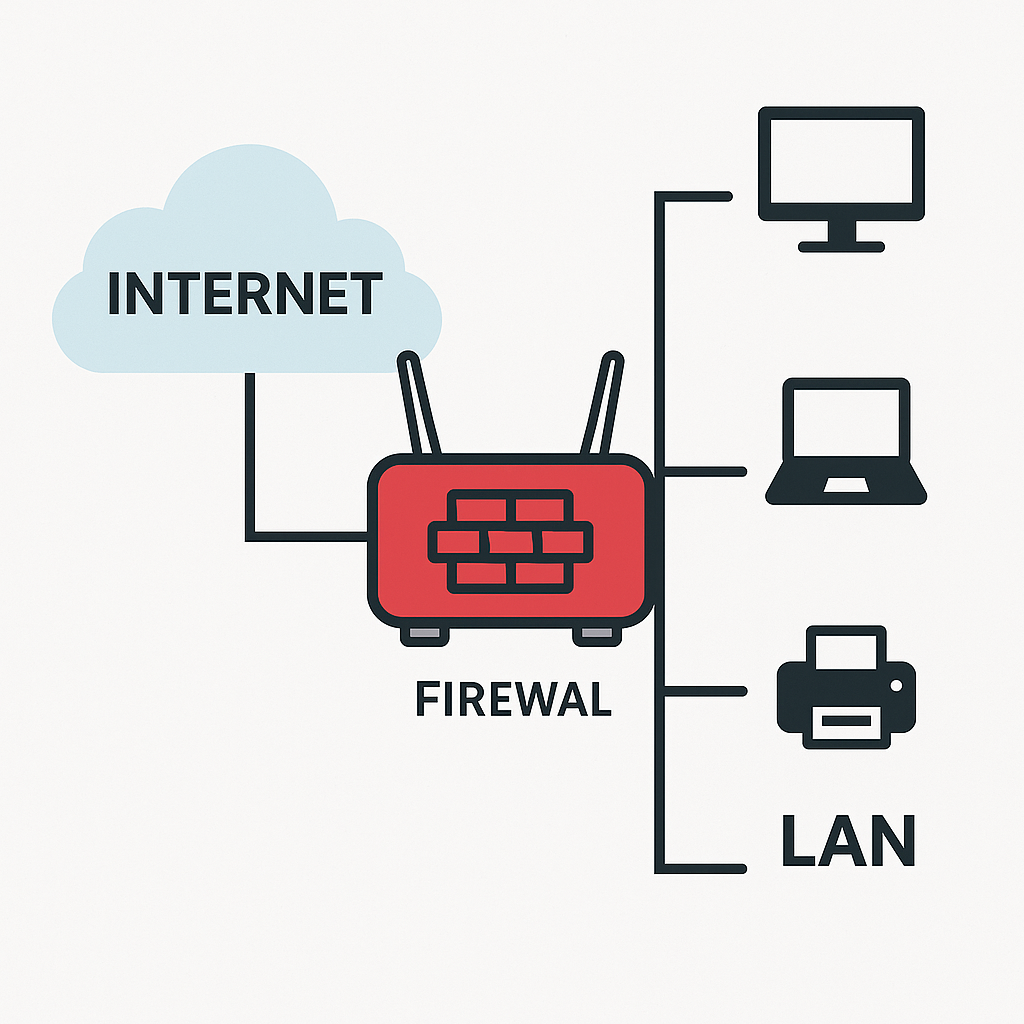

Firewall sprzętowy to z kolei oddzielne urządzenie fizyczne, które instaluje się pomiędzy routerem a siecią lokalną. Działa niezależnie od systemów operacyjnych i obejmuje ochroną całą infrastrukturę IT w firmie – niezależnie od liczby komputerów czy serwerów. To rozwiązanie bardziej rozbudowane, oferujące zaawansowane funkcje, takie jak tworzenie bezpiecznych połączeń VPN, kontrola aplikacji, segmentacja sieci, filtrowanie treści czy wykrywanie intruzów (IDS/IPS). Firewall sprzętowy to wyższy koszt początkowy i bardziej zaawansowany proces konfiguracji, ale w zamian zapewnia znacznie szerszy zakres ochrony i centralne zarządzanie polityką bezpieczeństwa.

Firewall programowy- wdrożenie

Wdrożenie firewalla programowego nie wymaga specjalistycznej wiedzy, ale warto poświęcić chwilę na jego konfigurację i zrozumienie podstaw działania. To pierwszy krok w kierunku zwiększenia cyberbezpieczeństwa Twojej firmy, szczególnie jeśli nie masz jeszcze rozbudowanej infrastruktury sieciowej.

Firewall programowy to aplikacja instalowana na komputerze lub serwerze. Chroni dane i ruch sieciowy jedynie tego konkretnego urządzenia. Jest to dobre rozwiązanie dla jednoosobowej działalności gospodarczej, mikrofirm lub użytkowników domowych, którzy nie potrzebują zabezpieczenia całej infrastruktury IT, a jedynie własnej stacji roboczej. To również dobry punkt wyjścia dla osób, które chcą zwiększyć poziom bezpieczeństwa bez inwestycji w sprzęt.

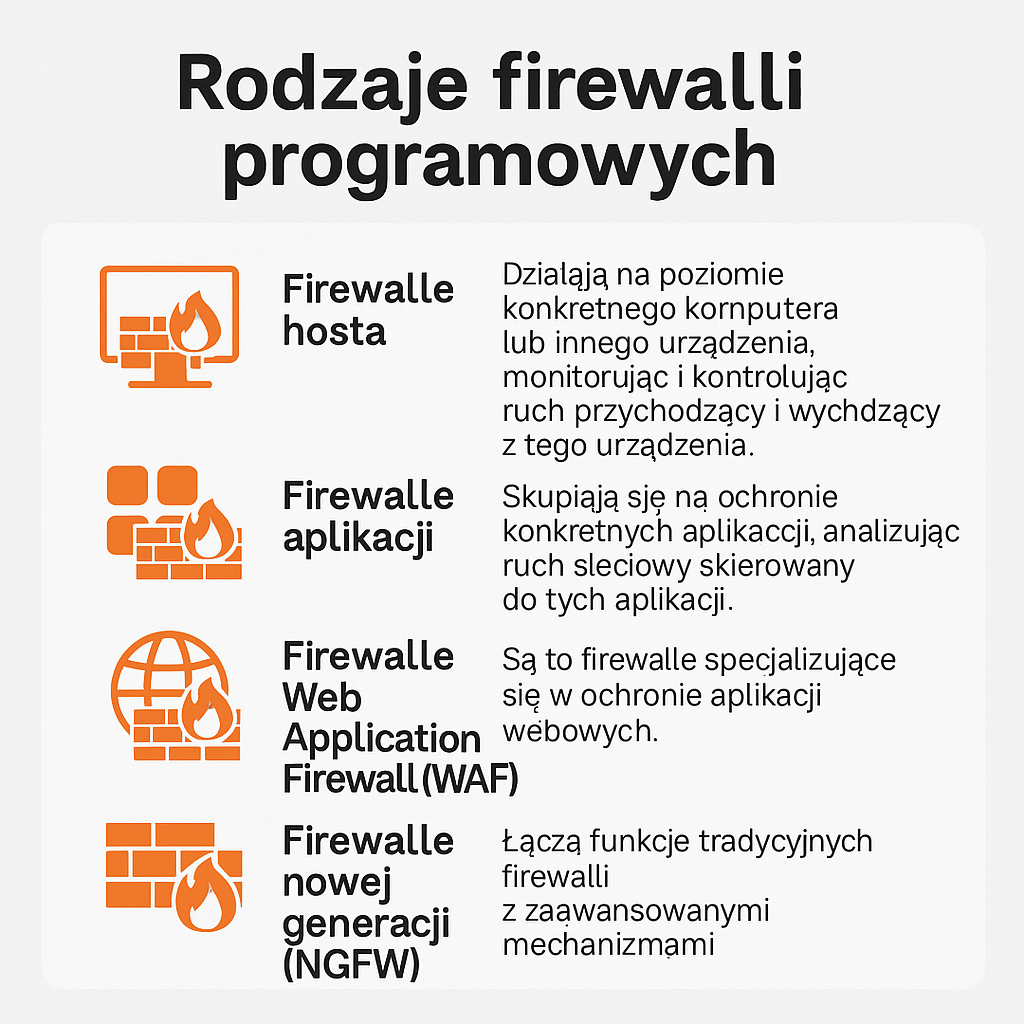

Rodzaje firewalli programowych

1. Firewalle hosta (host-based firewalls)

To najczęściej spotykany typ zapór programowych, instalowany bezpośrednio na komputerze, serwerze lub urządzeniu końcowym. Działa na poziomie systemu operacyjnego i monitoruje cały ruch przychodzący i wychodzący z danego hosta. Umożliwia tworzenie reguł dla konkretnych portów, protokołów i aplikacji. Przykładem jest Windows Defender Firewall, iptables w Linuksie czy pf w macOS.

2. Firewalle aplikacyjne (application firewalls)

Ten typ firewalli skupia się na kontroli komunikacji pomiędzy konkretnymi aplikacjami a siecią. Pozwala filtrować ruch skierowany do lub pochodzący z określonych programów – np. przeglądarki, klienta poczty czy aplikacji ERP. Dzięki temu użytkownik może precyzyjnie decydować, które aplikacje mają dostęp do Internetu i w jakim zakresie.

3. Web Application Firewalls (WAF)

WAF to wyspecjalizowana kategoria firewalli przeznaczona do ochrony aplikacji webowych. Analizują ruch HTTP/S na poziomie aplikacji, wykrywając i blokując zagrożenia takie jak SQL Injection, Cross-Site Scripting (XSS) czy ataki typu zero-day. Stosowane głównie w środowiskach serwerowych lub w chmurze (np. Cloudflare WAF, AWS WAF).

4. Firewalle nowej generacji (Next-Generation Firewalls, NGFW)

NGFW łączą klasyczne funkcje zapory sieciowej z inteligentnymi mechanizmami analizy zagrożeń. Wykorzystują m.in. głęboką inspekcję pakietów (DPI), systemy zapobiegania włamaniom (IPS), kontrolę aplikacji oraz filtrowanie treści. Choć często występują w formie sprzętowej, dostępne są również wersje programowe, instalowane jako oprogramowanie brzegowe (np. pfSense, OPNsense z funkcją IDS/IPS).

Firewall sprzętowy – jak działa i jakie są jego rodzaje?

Firewall sprzętowy to fizyczne urządzenie sieciowe, które pełni rolę strażnika całej infrastruktury IT. Umieszczony pomiędzy routerem a siecią wewnętrzną (LAN), analizuje cały ruch przychodzący i wychodzący z firmy, zanim jeszcze dotrze do komputerów użytkowników. W przeciwieństwie do firewalla programowego, który działa na poziomie jednego urządzenia, zapora sprzętowa chroni całą sieć lokalną, dzięki czemu jest idealnym rozwiązaniem dla firm z wieloma stanowiskami pracy.

Zasada działania polega na filtrowaniu pakietów danych według zdefiniowanych reguł – może to być blokowanie ruchu z określonych IP, portów, aplikacji czy krajów. Nowoczesne firewalle sprzętowe korzystają z technologii takich jak Deep Packet Inspection (DPI), Intrusion Detection and Prevention Systems (IDS/IPS) czy ochrona przed atakami DDoS. Często integrują się z systemami VPN, umożliwiając bezpieczny dostęp do zasobów firmy zdalnie.

Rodzaje firewalli sprzętowych:

- Tradycyjne firewalle statyczne (packet-filtering) – analizują nagłówki pakietów i blokują lub przepuszczają dane na podstawie prostych reguł. Niskopoziomowe, szybkie, ale oferujące ograniczoną ochronę.

- Stateful firewalls (zapory z inspekcją stanu połączeń) – monitorują cały kontekst połączenia, a nie tylko pojedyncze pakiety. Są bardziej inteligentne i skuteczne w blokowaniu podejrzanych prób komunikacji.

- UTM (Unified Threat Management) – wielofunkcyjne urządzenia łączące firewall, antywirus, IDS/IPS, filtrację treści i VPN. Przeznaczone do kompleksowej ochrony małych i średnich firm.

- NGFW (Next-Generation Firewall) – najbardziej zaawansowana klasa firewalli, oferująca identyfikację aplikacji, kontrolę użytkowników, ochronę przed exploitami, analizę SSL oraz integrację z chmurą i SIEM. Przykłady: Fortinet FortiGate, Cisco Firepower, Sophos XGS.

Firewall sprzętowy to inwestycja w bezpieczeństwo całej organizacji. Oferuje centralne zarządzanie, większą kontrolę nad ruchem sieciowym oraz odporność na próby obejścia zabezpieczeń. Dla firm z rozproszoną strukturą, wieloma użytkownikami i dostępem zdalnym, jest to obecnie jedno z najbardziej rekomendowanych rozwiązań ochronnych.

Zobacz też: Budowa sieci IT w firmie

Dobierzemy i wdrożymy firewall dopasowany do Twojej firmy

Wybór odpowiedniego firewalla – czy to programowego, czy sprzętowego – to kluczowy krok w budowaniu skutecznej strategii ochrony danych firmowych. Kompania Informatyczna pomoże Ci dobrać rozwiązanie najlepiej dopasowane do wielkości Twojej organizacji, specyfiki branży oraz budżetu. Oferujemy kompleksowe wsparcie: od analizy potrzeb, przez doradztwo w zakresie technologii, aż po instalację i konfigurację urządzeń oraz oprogramowania. Zadbamy o to, by Twoja sieć była nie tylko chroniona, ale również elastyczna, skalowalna i zgodna z obowiązującymi normami bezpieczeństwa. Skontaktuj się z nami i sprawdź, jak możemy wzmocnić cyberbezpieczeństwo Twojej firmy.

Najczęściej zadawane pytania (Q&A)

Co to jest firewall i do czego służy?

Firewall to zapora sieciowa, której zadaniem jest filtrowanie ruchu internetowego. Chroni przed nieautoryzowanym dostępem, atakami z sieci i złośliwym oprogramowaniem.

Czym różni się firewall sprzętowy od programowego?

Firewall programowy działa na poziomie jednego urządzenia (np. komputera), a sprzętowy zabezpiecza całą sieć firmową. Sprzętowy oferuje lepszą skalowalność i więcej funkcji bezpieczeństwa.

Czy firewall programowy wystarczy do ochrony firmy?

Dla jednoosobowej działalności – tak. Ale jeśli firma ma więcej niż kilka stanowisk, przetwarza dane klientów lub korzysta z pracy zdalnej, firewall programowy może być niewystarczający.

Czy firewall sprzętowy jest trudny w konfiguracji?

Dla osób bez doświadczenia – tak. Dlatego warto zlecić konfigurację firmie IT. Kompania Informatyczna zapewnia dobór, instalację i pełne wsparcie techniczne.

Czy firewall może współpracować z innym oprogramowaniem antywirusowym?

Tak. Najlepsze efekty osiąga się przy połączeniu firewalla (programowego lub sprzętowego) z antywirusem i systemem monitoringu sieci.

Jakie funkcje oferują nowoczesne firewalle sprzętowe?

Nowoczesne firewalle (NGFW) oferują VPN, filtrowanie treści, ochronę przed DDoS, inspekcję pakietów (DPI), IDS/IPS i możliwość centralnego zarządzania regułami.

Czy firewall chroni przed phishingiem?

Pośrednio tak. Firewall może zablokować znane adresy IP i domeny wykorzystywane w kampaniach phishingowych, ale nie zastępuje edukacji użytkowników i systemów antyphishingowych.

Bibliografia:

- Stallings, W. Network Security Essentials: Applications and Standards. Pearson Education, 2020.

- Tanenbaum, A. S., Wetherall, D. J. Computer Networks. Pearson Education, 2011.

- Kizza, J. M. Guide to Computer Network Security. Springer, 2020.

- Northcutt, S., Novak, J. Network Intrusion Detection. New Riders Publishing, 2002.

- Skoudis, E., Liston, T. Counter Hack Reloaded: A Step-by-Step Guide to Computer Attacks and Effective Defenses. Prentice Hall, 2005.

- Andress, J. The Basics of Information Security: Understanding the Fundamentals of InfoSec in Theory and Practice. Syngress, 2019.

- Zetter, K. Countdown to Zero Day: Stuxnet and the Launch of the World’s First Digital Weapon. Crown Publishing, 2014.

- Cole, E., Krutz, R. L., Conley, J. W. Network Security Bible. Wiley, 2005.

- Harris, S. CISSP All-in-One Exam Guide. McGraw-Hill Education, 2021.

- Ferguson, N., Schneier, B. Practical Cryptography. Wiley, 2003.